Warum ich Microsoft Defender nicht alleine vertraue – mein geheimes Extra-Schutzsystem

- Startseite

- Technologie

- Warum ich Microsoft Defender nicht alleine vertraue – mein geheimes Extra-Schutzsystem

- Last update: vor 5 Stunden

- 4 Min. Lesezeit

- 679 Aufrufe

- Technologie

Microsoft Defender hat sich in den letzten Jahren von einem simplen Sicherheitsprogramm zu einer zuverlässigen Lösung entwickelt, die vielen Nutzern ausreichenden Schutz bietet. Für Anwender, die hauptsächlich bekannte Webseiten besuchen und reguläre Programme nutzen, ist Defender in der Regel ausreichend. Wer jedoch häufiger Dateien herunterlädt, neue Software testet oder in weniger kontrollierten Bereichen des Internets unterwegs ist, sollte zusätzliche Schutzmaßnahmen erwägen, da das Risiko für Sicherheitsvorfälle steigt.

Funktionen von Microsoft Defender

Defender ist mittlerweile mit zahlreichen Funktionen ausgestattet, die man von moderner Sicherheitssoftware erwartet. Es ist fest in Windows integriert, benötigt keine separate Installation und erhält Updates automatisch über Windows Update. Zu den Kernfunktionen zählen Echtzeit-Scans von Dateien und Programmen, cloudbasierte Bedrohungsanalyse, Integration mit der Windows-Firewall und Schutz vor Ransomware, die unbefugte Änderungen an wichtigen Dateien verhindern soll. Durch die tiefe Systemintegration arbeitet Defender unauffällig im Hintergrund und meldet sich nur bei tatsächlichen Problemen.

Für viele Windows-Nutzer reicht diese Kombination aus automatischen Updates und integrierten Schutzmechanismen aus, um alltägliche Bedrohungen abzuwehren.

Warum zusätzliche Schutzmaßnahmen nützlich sind

Obwohl Defender solide Grundfunktionen bietet, ist es sinnvoll, ein ergänzendes Sicherheitsprogramm zu verwenden. Kein einzelnes Tool kann alle Bedrohungen zuverlässig erkennen. Verschiedene Anbieter nutzen unterschiedliche Methoden, Datenbanken und Forschungsteams, sodass ein Programm Gefahren entdecken kann, die ein anderes übersieht. Bei neuen Bedrohungen dauert es oft, bis alle Antiviren-Engines reagieren, wodurch anfänglich Sicherheitslücken bestehen können.

Darüber hinaus bieten manche Programme Zusatzfunktionen wie erweiterten Webschutz, Phishing-Schutz, Kindersicherungen oder Energiesparmodi, die Microsoft Defender nicht abdeckt. Wichtig ist, dass solche Tools Defender ergänzen, nicht ersetzen, da Windows in der Regel nur einen Echtzeitscanner gleichzeitig zulässt, um Konflikte und Leistungseinbußen zu vermeiden.

Wer mit Defender ausreichend geschützt ist

Nutzer, die hauptsächlich offizielle Quellen verwenden, bekannte Webseiten besuchen und ihre Systeme regelmäßig aktualisieren, sind mit Defender meist ausreichend geschützt. Ein Grundverständnis von Online-Risiken, wie das Vermeiden verdächtiger Links oder Dateien, trägt dazu bei, dass Defender seine Schutzwirkung voll entfalten kann. Ähnliche Grundsätze gelten auch für Mac-Nutzer: Die integrierten Sicherheitsmaßnahmen reichen aus, solange keine riskanten Verhaltensweisen auftreten.

Wann zusätzliche Schutzmaßnahmen erforderlich sind

Wer regelmäßig Dateien aus unsicheren Quellen herunterlädt, experimentelle Software nutzt oder in weniger regulierten Bereichen des Internets unterwegs ist, sollte eine zusätzliche Schutzschicht einplanen. Dies gilt besonders für Geräte mit sensiblen Daten, etwa finanzielle Unterlagen oder Arbeitsdokumente, um die Fehlerquote zu minimieren. Auch Familien und Nutzer von Torrents profitieren von erweiterten Funktionen wie Kindersicherungen oder zusätzlichen Prüfmechanismen.

Mein ergänzendes Sicherheitskonzept

Zusätzlich zu Microsoft Defender setze ich Bitdefender ein. Dieses Programm ergänzt Defender durch erweiterten Webschutz, besseren Phishing-Schutz und zusätzliche Sicherheitsfunktionen. Je nach Plan bietet Bitdefender auch Schwachstellen-Checks, E-Mail-Leak-Prüfungen und Kindersicherungen, die Defender nicht abdeckt. Die Nutzung erfolgt nicht als paralleler Echtzeitscanner, sondern als unterstützende Schutzschicht, die mögliche Schwächen von Defender ausgleicht.

Bedeutung von sicheren Gewohnheiten

Antivirenprogramme allein reichen nicht aus, da viele Sicherheitsprobleme durch das Verhalten der Nutzer entstehen. Dazu gehören das Klicken auf schädliche Links, das Herunterladen unsicherer Dateien oder die Wiederverwendung von Passwörtern. Grundlegende Sicherheitsgewohnheiten umfassen das Vermeiden bekannter Schwachstellen, das Ignorieren verdächtiger Links und Downloads, die Nutzung starker Passwörter oder Passkeys sowie die Aktivierung von Multifaktor-Authentifizierung. Regelmäßige Backups dienen als zusätzliche Absicherung im Falle eines Vorfalls.

Unterstützend können VPNs die Privatsphäre schützen und Passwortmanager die Nutzung starker Passwörter erleichtern. Sicherheitssoftware und gute Gewohnheiten ergänzen einander: Bewusste Nutzerentscheidungen verhindern die meisten Probleme, während Antivirenprogramme verbleibende Lücken abdecken.

Author:

Marshall Gunnell

Share This News

Geheime Hinweise und Lösungen: NYT Connections am 4. April (#1028) entschlüsseln

Das NYT Connections Raetsel vom 4. April 2026 fordert Spieler mit vier thematischen Gruppen heraus, von leicht bis schwierig. Besonders die gelbe Kategorie verlangt genaue Kenntnis von Redewendungen. ...

vor 1 Stunden 1 Min. Lesezeit Technologie Gael Cooper

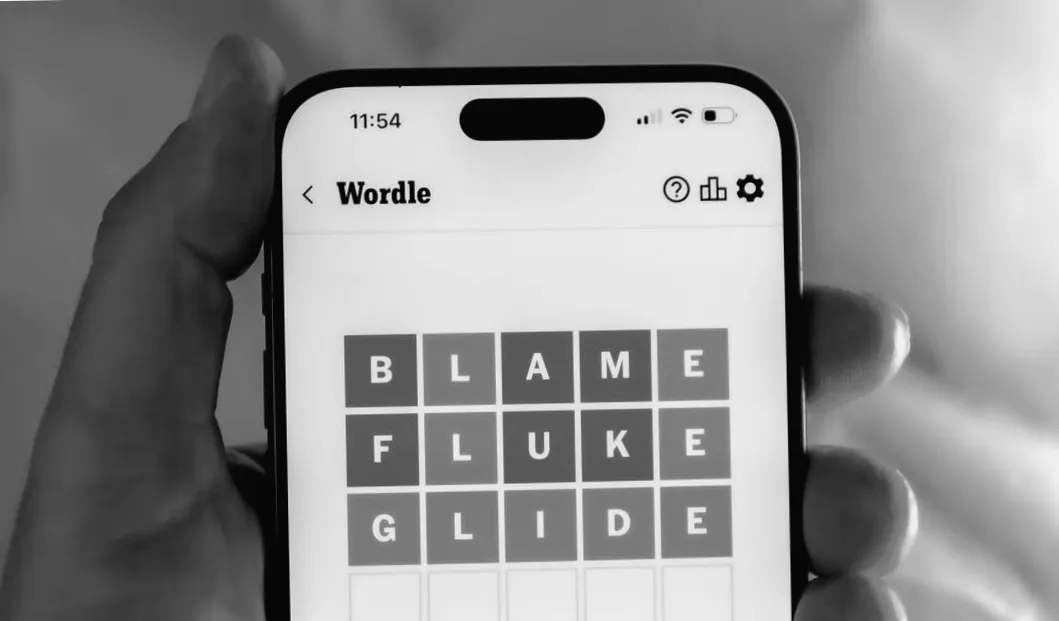

Wordle-Geheimnisse und Lösungen für den 4. April: Rätsel #1750 enthüllt

Am 4. April wurde das Wordle-Raetsel Nummer 1750 veroeffentlicht, das mit dem Wort SANDY geloest wird. Spieler koennen sich auf hilfreiche Tipps und Hinweise verlassen, um die taegliche Herausforderun...

vor 1 Stunden 1 Min. Lesezeit Technologie Gael Cooper

10 Schaurige Filme auf Prime Video, die Dein Wochenende Verwandeln Werden

Prime Video bietet eine breite Auswahl an Horrorfilmen, die das Wochenende in ein spannendes Erlebnis verwandeln. Von intensiven Fortsetzungen wie Smile 2 bis zu satirischen Produktionen wie The Menu ...

vor 2 Stunden 1 Min. Lesezeit Technologie Meara Isenberg

So nutzen Sie AirDrop von Apple heimlich auf dem Samsung Galaxy S26

Samsung erleichtert die Zusammenarbeit zwischen iPhones und Galaxy-Smartphones erheblich. Mit der neuen Integration von Apples AirDrop in Quick Share der Galaxy-S26-Serie koennen Nutzer Fotos und Vide...

vor 3 Stunden 1 Min. Lesezeit Technologie Abrar Al-Heeti

Microsoft testet neue Funktion, die den Edge-Browser automatisch öffnet

Microsoft testet eine neue Funktion im Edge-Browser, die bei jedem Start von Windows 11 automatisch

vor 3 Stunden 1 Min. Lesezeit Technologie Tyler Lacoma

Mini-LED oder OLED: Welche TV-Technologie bietet вам лучшее изображение?

Напиши короткий вводный текст один абзац для новости. На немецком языке! Без твоих комментариев. Только немецкий алфавит без спец. символов! Убери мусор не по теме и правильно оформи, ...

vor 5 Stunden 3 Min. Lesezeit Technologie Geoffrey Morrison

Warum ich Microsoft Defender nicht alleine vertraue – mein geheimes Extra-Schutzsystem

Microsoft Defender gilt heute als solide Grundsicherung fuer Windows Nutzer, doch bei intensiver Nutzung und riskanteren Online Aktivitaeten steigt die Gefahr durch neue Bedrohungen. Deshalb setzen ma...

vor 5 Stunden 4 Min. Lesezeit Technologie Marshall Gunnell

Beliebte Emojis entschlüsseln: Was sie wirklich bedeuten könnten

Die Welt der

vor 5 Stunden 4 Min. Lesezeit Technologie Zachary McAuliffe

Apple im Wandel: 50 Jahre voller Erinnerungen und überraschender Momente

Apple feiert in dieser Woche sein 50-jaehriges Bestehen und blickt auf eine Geschichte voller innovativer Produkte und ueberraschender Momente zurueck. Von den fruehen tragbaren Computern bis zu heuti...

vor 9 Stunden 2 Min. Lesezeit Technologie Bridget Carey

Deine Anime-Vorschau für Frühjahr 2026: Diese Titel solltest du nicht verpassen

Das Frühjahr 2026 bringt eine Vielzahl neuer Anime-Serien, die Fans nicht verpassen sollten. Neben der vierten Staffel von "Classroom of the Elite" erwarten uns auch Fortsetzungen von "Re:Zero", "Doro...

vor 9 Stunden 3 Min. Lesezeit Technologie Kourtnee Jackson